Quando vengono attaccati enti o aziende importanti se ne parla molto ma dal racconto scompare il destino dei dati rubati. Una breve riflessione sul punto a partire dal caso SIAE

Un diluvio di cyber attacchi in Italia

Quando un attacco ransomware colpisce una vittima di eccellenza, i media ne parlano per settimane. Restando nei confini nazionali, i media hanno dato grande risalto ad attacchi come quello contro la regione Lazio, contro le ASL di Padova e di Napoli, quello contro la SIAE ecc… Sono questi, pur con differenze tecniche, attacchi molto simili: un attaccante accede alla rete, ruba i dati che vi trova, li cripta, poi avvia un meccanismo ricattatorio nei confronti della vittima. Talvolta è richesto un solo riscatto per scongiurare la pubblicazione e la messa in vendita dei dati nel dark web. Talvolta invece richiedono due riscatti: uno per non pubblicare i dati rubati, l’altro per riportarli in chiaro se l’attacco ha previsto la criptazione degli stessi.

Solitamente si dà molto spazio, nel racconto giornalistico, ai disservizi conseguenti all’attacco, alle dichiarazioni dei “volti noti”, al gruppo che si cela dietro l’intrusione nella rete della vittima. Sparisce invece quasi completamente, eccettuate testate tecniche, la fase successiva, quella in cui gli attaccanti iniziano a sfruttare il tesoro rubato.

L’attacco alla SIAE in breve

Può essere utile, a titolo esemplificativo, soffermarsi sul caso del cyber attacco che ha subito SIAE. Senza esagerare in tecnicismi, la rete della SIAE è stata violata da un gruppo di attaccanti conosciuto come Everest. Questo gruppo, pur capace di organizzare attacchi ransomware, nel caso in questione si è limitato a rubare i dati e trasferirli in server sotto il proprio controllo. Questo meccanismo si chiama esfiltrazione dei dati. Significa che la SIAE non ha perso l’accesso ai propri dati, non se li è visti criptare e divenire inaccessibili. Semplicemente ne ha perso il controllo.

Gli attaccanti hanno subito richiesto un riscatto in Bitcoin di oltre 3 milioni di Euro ma, come spesso succede in questi casi, il direttore generale Gaetano Blandini fece subito sapere di non avere alcuna intenzione di pagare il riscatto.

“La Siae non darà seguito alla richiesta di riscatto. Abbiamo già provveduto a fare la denuncia alla polizia postale e al garante della privacy come da prassi. Verranno poi puntualmente informati tutti gli autori che sono stati soggetti di attacco. Monitoreremo costantemente l’andamento della situazione cercando di mettere in sicurezza i dati degli iscritti della Siae”

sono state le sue dichiarazioni.

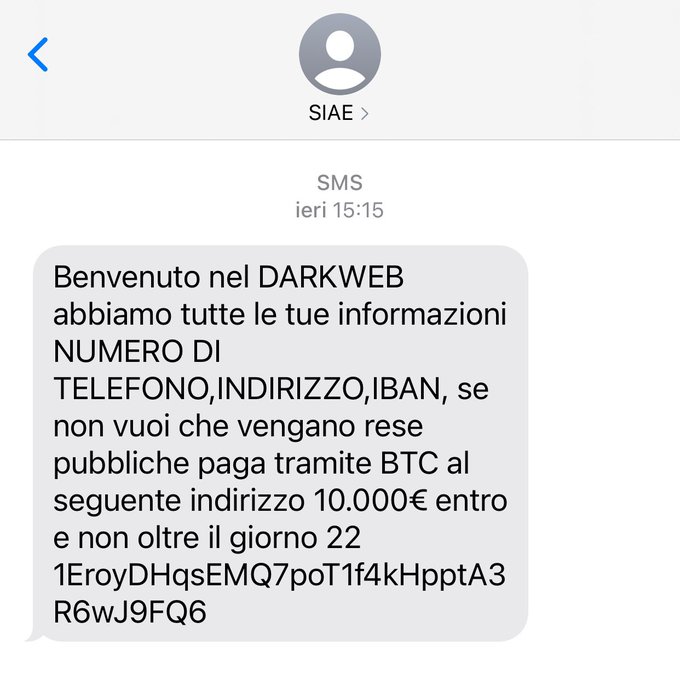

Il ricatto si sposta sulle singole vittime, ma nessuno paga

Conseguentemente a quanto dichiarato, SIAE non ha pagato il riscatto. Con una mossa inaspettata, il gruppo Everest ha spostato il ricatto sui singoli: artisti, dipendenti, consulenti, dirigenti ricevono messaggi estorsivi nei quali viene richiesto il pagamento del riscatto per non vedere pubblicati i propri dati personali.

Neppure questo tentativo va a buon fine: nessuno delle vittime paga. Il gruppo Everst abbassa ulteriormente il riscatto, poi, semplicemente, inizia a diffondere i dati online.

Per approfondire > Il cybercrime non sempre paga: nessuno compra i dati della SIAE. Gli attaccanti provano a svendere i dati

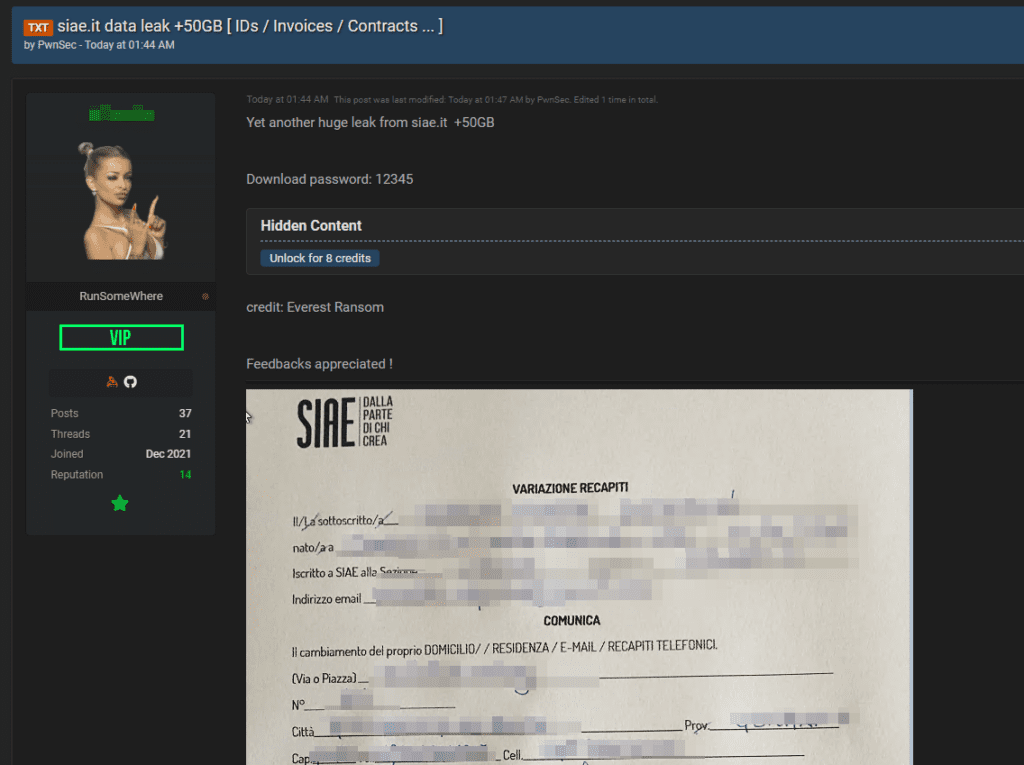

I dati SIAE nel darkweb

La particolarità del caso SIAE è che gli attaccanti hanno reso pubblici i dati pubblicandoli al completo direttamente sul proprio sito di data leak. E’ consuetudine che gli attaccanti dispongano di un sito nel dark web dove, a piccole dosi, pubblicano parte dei dati rubati per aumentare la pressione ricattatotoria. Questo campione di dati è reso disponibile gratuitamente, per invogliare ulteriori attori a comprare quei dati. Il mercato dei dati, ne abbiamo parlato ormai molte volte, consente grandi profitti anche a causa della centralità che i dati hanno assunto nel mondo digitalizzato.

Everest invece pubblica tutti i dati, rendendoli gratuitamente disponibili. Ma non finisce qui.

Qualche giorno fa su un famoso forum di hacking nell’undergound del web, 50 GB di dati SIAE contenenti dati personali, documenti, fatture, dati finanziari ecc.. finiscono in vendita per circa 2 euro. C’è solo da immaginare quante migliaia di dati personali siano contenuti in un archivio da 50 GB. Già una decina di utenti ovviamente sconosciuti hanno acquistato il database. Il sospetto è che questo database non sia neppure stato messo in vendita dal gruppo Everest, ma addirittura da terzi.

Si ribadisce un punto quindi: una volta che i dati sono rubati, non perdono solo di riservatezza. Gli interessati e i responsabili del trattamento ne perdono completamente il controllo. A riconferma di questo, basti pensare che anche i dati rubati dall’USLL Euganea di Padova sono finiti online. Migliaia di pazienti della sanità veneta hanno visto i propri dati pubblicati nel data leak site del gruppo LockBit 2.0.

Furto dati: a quale scopo?

Viene da domandarsi perchè il furto dei dati sia così apprezzato dal cyber crime. L’argomento di per sé richiederebbe un seminario, basti pensare che i dati personali (sopratutto se sanitari) sono facilmente monetizzabili: generano grandi profitti con poco sforzo. Sono, anzitutto, lo strumento perfetto per il furto d’identità: rendono possibile spacciarsi per un’altra persona e perpetrare ulteriori truffe. Rendono così possibile truffare singoli utenti (phishing), ma anche le aziende come avviene con gli attacchi di tipo BEC (Business Email Compromise).

Per approfondire > I rischi della rete: furto di identità e digital kidnapping

Non solo: vista la persitente abitudine di utilizzare dati personali nelle credenziali di accesso, sono utili per effettuare ulteriori data breach e violare ulteriori account e servizi. Quanti di noi utilizzano, ad esempio, la data di nascita nel corpo della password?

Come difendersi?

Difficile, molto difficile. Una password si può cambiare, un indirizzo email si può chiudere, ma i dati personali difficilmente si possono cambiare. L’utente, come unico strumento di difesa, ha quello di ridurre il più possibile la circolazione dei dati personali, stando ben attento a quel che pubblica sui social, sulle piattaforme, tramite le proprie app.

Per aziende e enti che trattano dati personali, c’è un solidissimo argine che si chiama General Data Protection Regulation.

Per approfondire > Il GDPR come possibile barriera al furto di identità

Per ampliare lo sguardo > La filiera della privacy nelle aziende

Cerchi piattaforme per adempiere a 360° al GDPR ed evitare sanzioni? Vedi qui!

Oppure ti serve formazione? O un consulente privacy? Abbiamo quel che cerchi!